оПХБЕР ЛХП! бШ МЮБЕПМЪЙЮ ЯКШЬЮКХ ЮААПЕБХЮРСПС - VPN, Х БНГЛНФМН ДЮФЕ ОНКЭГНБЮКХЯЭ ЩРХЛ. ю ГМЮЕРЕ КХ ВРН ЩРН БННАЫЕ РЮЙНЕ Х ЙЮЙ ЩРН ПЮАНРЮЕР? мС ДЮ, ЙЮЙ РН РЮЙ... мН КСВЬЕ - ДЮБЮИРЕ ПЮГАХПЮРЭЯЪ!

бХДЕНОНЯНАХЕ

VPN ПЮЯЬХТПНБШБЮЕРЯЪ ЙЮЙ Virtual Private Network, ХКХ ОН ПСЯЯЙХ бХПРСЮКЭМЮЪ ВЮЯРМЮЪ ЯЕРЭ. б МЮГБЮМХХ НРПЮФЕМЮ ЯСРЭ ЩРНИ РЕУМНКНЦХХ - НМЮ ОНГБНКЪЕР СЯРЮМНБХРЭ БХПРСЮКЭМНЕ ЯНЕДХМЕМХЕ, ЙНРНПНЕ МЮГШБЮЧР РСММЕКЕЛ, ЛЕФДС БЮЬХЛ СЯРПНИЯРБНЛ, ХКХ ДЮФЕ ЖЕКНИ ЯЕРЭЧ Х ДПСЦХЛ СДЮКЕММШЛ СЯРПНИЯРБНЛ, ХКХ ФЕ - ДПСЦНИ СДЮКЕММНИ ЯЕРЭЧ.

вРН ГМЮВХР БХПРСЮКЭМНЕ? щРН ГМЮВХР ВРН МЕЯЛНРПЪ МЮ РН, ВРН БЮЬХ ДЮММШЕ АСДСР РЮЙФЕ ОЕПЕДЮБЮРЭЯЪ Б ОСАКХВМСЧ ЯЕРЭ, ЙЮЙ ОПЮБХКН хМРЕПМЕР, ЛЕФДС БЮЛХ Х БРНПНИ ЯРНПНМНИ АСДЕР НАПЮГНБЮМ ГЮЫХЫЕММШИ БХПРСЮКЭМШИ РСММЕКЭ, Х БШ НЙЮФЕРЕЯЭ Б НДМНИ ЯЕРХ, ДЮФЕ МЕЯЛНРПЪ МЮ РН, ВРН БЮЯ ЛНЦСР ПЮГДЕКЪРЭ РШЯЪВХ ЙХКНЛЕРПНБ.

VPN ВЮЯРН ЯОЮЯЮЕР, МЮОПХЛЕП, Б ЯКСВЮЕ СДЮКЕММНИ ПЮАНРШ, ЙНЦДЮ ЯНРПСДМХЙ, МЮУНДЪЯЭ БМЕ НТХЯЮ ЛНФЕР ОНДЙКЧВЮРЭЯЪ Й МЕНАУНДХЛШЛ ПЕЯСПЯЮЛ Б НТХЯМНИ ЯЕРХ, ЙЮЙ ЕЯКХ АШ НМ МЮУНДХКЯЪ РЮЛ Х ЯХДЕК АШ ГЮ ЯБНХЛ ПЮАНВХЛ ЛЕЯРНЛ. хКХ ЙНЦДЮ МЕНАУНДХЛН НАЗЕДХМХРЭ ЯЕРХ, ЙНРНПШЕ РЕППХРНПХЮКЭМН ПЮЯОНКЮЦЮЧРЯЪ Б ПЮГМШУ ЦНПНДЮУ Б НДМС АНКЭЬСЧ ЯЕРЭ Я ЕДХМШЛ ЮДПЕЯМШЛ ОПНЯРПЮМЯРБНЛ!

рХОШ VPN

цКНАЮКЭМН, МЕ НАПЮЫЮЪ БМХЛЮМХЪ МЮ ПЮГКХВМШЕ ОПНРНЙНКШ, ЛНФМН НАНГМЮВХРЭ ДБЮ РХОЮ VPN ЯНЕДХМЕМХЪ: Site-to-Site Х Remote Access.

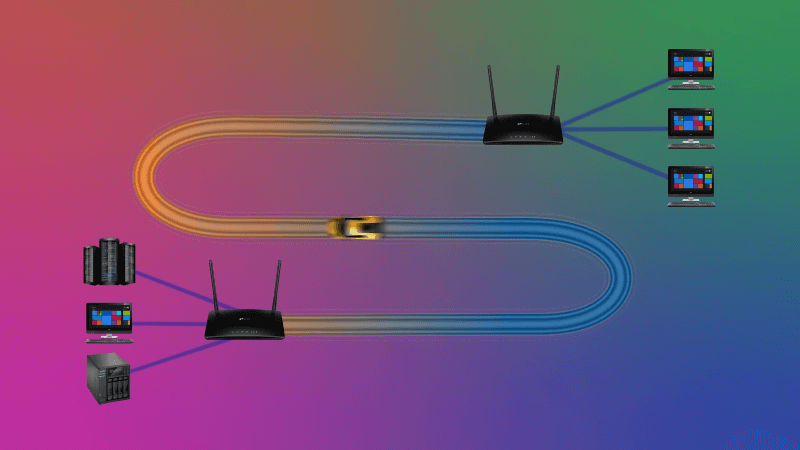

яНЕДХМЕМХЕ Site-to-Site - ЩРН ЙНЦДЮ Я ОНЦПЮМХВМНЦН ЛЮПЬПСРХГЮРНПЮ ХКХ ЛЕФЯЕРЕБНЦН ЩЙПЮМЮ, ЙНРНПШЕ МЮГШБЮЧР VPN ЬКЧГНЛ, ЯРПНХРЯЪ РСММЕКЭ ДН РЮЙНЦН ФЕ НАНПСДНБЮМХЪ, ЯРНЪЫЕЦН Б ДПСЦНЛ ЛЕЯРЕ. рЮЙХЛ НАПЮГНЛ, ЯНРПСДМХЙХ Б ЯЕРХ, МЮУНДЪЫЕИЯЪ ГЮ НДМХЛ VPN-ЬКЧГНЛ ОНКСВЮЧР ДНЯРСО Й ПЕЯСПЯЮЛ, МЮУНДЪЫХЛЯЪ Б ЯЕРХ ГЮ ДПСЦХЛ ЬКЧГНЛ ВЕПЕГ РНР ЯЮЛШИ РСММЕКЭ Х Б ЩРНЛ ЯКСВЮЕ ОН РСММЕКЧ ЦНМЪЕР РПЮТХЙ БЯЕУ Х БЯЕЦН, ВРН МЮУНДХРЯЪ Б ЩРХУ ЯЕРЪУ.

Remote Access, Б ЯБНЧ НВЕПЕДЭ, ЩРН ОНЯРПНЕМХЕ РСММЕКЪ РНКЭЙН Я БЮЬЕЦН ХМДХБХДСЮКЭМНЦН СЯРПНИЯРБЮ, ЙНЛОЭЧРЕПЮ, МНСРАСЙЮ, ЮИТНМЮ, ОКЮМЬЕРЮ, МЮОПХЛЕП, ДН НОПЕДЕКЕММНЦН VPN-ЯЕПБЕПЮ, Х ЙЮЙ ПЮГ РЮЙНИ ЯОНЯНА ВЮЫЕ БЯЕЦН Х ХЯОНКЭГСЕРЯЪ ДКЪ НАУНДЮ АКНЙХПНБНЙ Х ЙЮЙХУ-МХАСДЭ РЕЛМШУ ДЕК. бЕДЭ ОПХ РЮЙНЛ ОНДЙКЧВЕМХХ - ПЕЮКЭМШИ IP-ЮДПЕЯ бЮЬЕЦН СЯРПНИЯРБЮ АСДЕР ХГЛЕМЕМ, Ю БЛЕЯРН МЕЦН бШ ОНКСВХРЕ ЮДПЕЯ НР VPN-ЯЕПБЕПЮ. х ЕЯКХ бШ МЮУНДЪЯЭ ЦДЕ МХАСДЭ ОНД яЛНКЕМЯЙНЛ ОНЯРПНХРЕ РСММЕКЭ Я ЯЕПБЕПНЛ, ЙНРНПШИ ФХБЕР МЮ яЕИЬЕКЮУ, РН Б хМРЕПМЕРЕ бЮЬЮ ЦЕНКНЙЮЖХЪ ЛНКМХЕМНЯМН ХГЛЕМХРЯЪ. хЛЕММН ОНЩРНЛС РЮЙ ЯКНФМН НОПЕДЕКХРЭ ПЕЮКЭМНЕ ЛЕЯРНОНКНФЕМХЕ ХГ ЙНРНПНЦН НЯСЫЕЯРБКЪКЮЯЭ ЙХАЕПЮРЮЙЮ. гКНСЛШЬКЕММХЙХ МХЙНЦДЮ МЕ ЯБЕРЪР ЯБНИ ПЕЮКЭМШИ IP, ВРНАШ Й МХЛ ПЮМЭЬЕ БПЕЛЕМХ МЕ ОПХЬКХ ХГ ОПЮБННУПЮМХРЕКЭМШУ НПЦЮМНБ. мН МЕ НАНКЭЫЮИРЕЯЭ - ЯЕЦНДМЪ ЯОНЯНАНБ НОПЕДЕКЕМХЪ ДЮФЕ "ГЮVPNМЕММНЦН" ДЕБЮИЯЮ АНКЕЕ ВЕЛ ДНЯРЮРНВМН.

нРКХВЮЧРЯЪ ЩРХ ДБЮ РХОЮ РЕЛ, ВРН ДКЪ Remote Access VPN РПЕАСЕРЯЪ ЙКХЕМР ХКХ ПЮЯЬХПЕМХЕ ДКЪ БЕА-АПЮСГЕПЮ, ВРНАШ ЛНФМН АШКН МЮ ВЕЛ-РН ОПХГЕЛКХРЭ РСММЕКЭ, Ю Б ЯКСВЮЕ site-to-site, БЯ╦ ОПНХЯУНДХР МЮ СПНБМЕ ЛЮПЬПСРХГЮЖХХ Х БЯЕ ЙНЛОЭЧРЕПШ, РЕКЕТНМШ Х ОПНВЮЪ ХМТПЮЯРПСЙРСПЮ ЛНЦСР ЯКЮРЭ РПЮТХЙ Б РСММЕКЭ АЕГ БЯЪЙХУ ДНОНКМХРЕКЭМШУ СУХЫПЕМХИ.

йЮЙ VPN ГЮЫХЫЮЕР ОНДЙКЧВЕМХЕ?

гЮЫХРЮ ГЮЙКЧВЮЕРЯЪ Б РНЛ, ВРН БЯЪ ОЕПЕДЮБЮЕЛЮЪ ХМТНПЛЮЖХЪ ОН VPN РСММЕКЧ ЬХТПСЕРЯЪ РЕЛ ХКХ ХМШЛ ЮКЦНПХРЛНЛ ЬХТПНБЮМХЪ, Х ГЮ ЯВЕР ЩРНЦН, ГКНСЛШЬКЕММХЙХ ХКХ ДПСЦХЕ МЕЮБРНПХГНБЮММШЕ КХВМНЯРХ МЕ ЛНЦСР ОНКСВХРЭ ДНЯРСО Й ХМТНПЛЮЖХХ ДКЪ ЕЕ ОПНВРЕМХЪ ХКХ ЛНДХТХЙЮЖХХ.

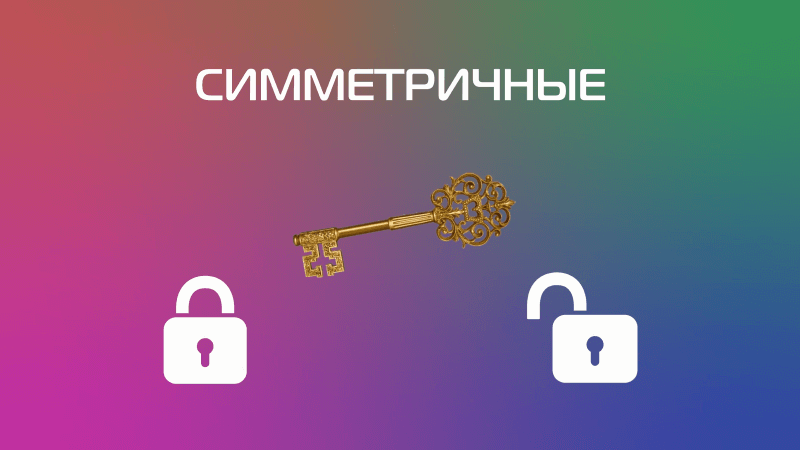

яСЫЕЯРБСЕР ЛМНФЕЯРБН ЮКЦНПХРЛНБ ЬХТПНБЮМХЪ, МН БЯЕ НМХ ДЕКЪРЯЪ МЮ ЯХЛЛЕРПХВМШЕ Х ЮЯХЛЕРПХВМШЕ. яХЛЛЕРПХВМНЕ ЬХТПНБЮМХЕ ХЯОНКЭГСЕР НДХМ Х РНР ФЕ ЙКЧВ Х ДКЪ ГЮЬХТПНБШБЮМХЪ, Х ДКЪ ПЮЯЬХТПНБШБЮМХЪ. оПХЛЕП РЮЙНЦН ЮКЦНПХРЛЮ - AES (Advanced Encryption Standard).

юЯХЛЛЕРПХВМНЕ ЬХТПНБЮМХЕ ХЯОНКЭГСЕР ДБЮ ПЮГМШУ ЙКЧВЮ: НДХМ ДКЪ ГЮЬХТПНБШБЮМХЪ, ЙНРНПШИ РЮЙФЕ МЮГШБЮЕРЯЪ НРЙПШРШЛ, ДПСЦНИ ДКЪ ПЮЯЬХТПНБШБЮМХЪ - НМ МЮГШБЮЕРЯЪ ГЮЙПШРШЛ. оПХЛЕП РЮЙНЦН ЮКЦНПХРЛЮ ЬХТПНБЮМХЪ - RSA.

йЯРЮРХ, НАЮ РХОЮ ЮКЦНПХРЛНБ ЛНЦСР АШРЭ ЙПХОРНЯРНИЙХЛХ, РН ЕЯРЭ СЯРНИВХБШЛХ ЙН БГКНЛС Х МЕЙПХОРНЯРНИЙХЛХ. йЮЙ ОПХЛЕП МЕЙПХОРНЯРНИЙНЦН ЮКЦНПХРЛЮ ЛНФМН ОПХБЕЯРХ DES (Data Encryption Standard), ДКХМЮ ЙКЧВЮ ЙНРНПНЦН ЯНЯРЮБКЪЕР БЯЕЦН 56 АХР, ГЮ ЯВЕР ЩРНЦН ЯЕЦНДМЪ ЕЦН ЛНФМН БГКНЛЮРЭ Я ХЯОНКЭГНБЮМХЕЛ МС ННННВЕМЭ ОПНЯРШУ ЯНБПЕЛЕММШУ ЙНЛОЭЧРЕПНБ. х ОПНРХБНОНКНФМШИ ЕЛС - AES256, С ЙНРНПНЦН ДКХМЮ ЙКЧВЮ ЯНЯРЮБКЪЕР, ЙЮЙ ЛНФМН ДНЦЮДЮРЭЯЪ, 256 АХР. оЕПЕАНП БЯЕУ БНГЛНФМШУ ЙНЛАХМЮЖХИ ДКЪ РЮЙНИ ДКХММШ ЙКЧВЮ ГЮМХЛЮЕР ЮЯРПНМНЛХВЕЯЙХ ДНКЦНЕ БПЕЛЪ, ОНЩРНЛС AES МЕ БГКНЛЮМ Х ОН ЯЕИ ДЕМЭ.

йЮЙ VPN ОНЛНЦЮЕР НАУНДХРЭ АКНЙХПНБЙХ?

вРН ЕЯКХ МСФМН ДНАЮБХРЭ ОЮПРМЕПЮ ОН АХГМЕЯС ХГ ДПСЦНИ ЯРПЮМШ Б LinkedIn, МН НМ ГЮАКНЙХПНБЮМ С бЮЯ? рСР ОНЛНФЕР VPN, ЙНРНПШИ ЯНГДЮЕР ГЮЫХЫЕММНЕ ЯНЕДХМЕМХЕ Я VPN ЯЕПБЕПНЛ, ЙНРНПШИ ЛНФЕР МЮУНДХРЯЪ Б ДПСЦНИ ЯРПЮМЕ, Б ЙНРНПНИ ДНЯРСО ДН МСФМНЦН ПЕЯСПЯЮ МЕ НЦПЮМХВЕМ, Ю ГЮРЕЛ НРРСДЮ Й ЯЮЛНЛС ПЕЯСПЯС. оНЦНДХРЕ, Ю РНЦДЮ Б ВЕЛ НРКХВХЕ VPN НР ОПНЙЯХ?

б ГЮБХЯХЛНЯРХ НР БШОНКМЪЕЛНИ ГЮДЮВХ, ЯСЫЕЯРБСЕР ЛМНЦН ОПНЙЯХ-ЯЕПБЕПНБ, МН Б ЙНМРЕЙЯРЕ ЩРНИ ЯРЮРЭХ, ОПНЙЯХ ЯЕПБЕП - ЩРН ОНЯПЕДМХЙ ЛЕФДС ОНКЭГНБЮРЕКЕЛ Х ЖЕКЕБШЛ ПЕЯСПЯНЛ, ЙНРНПШИ ЛНФЕР АШРЭ ГЮАКНЙХПНБЮМ. щРНР ЯЕПБЕП РНФЕ ЛНФЕР МЮУНДХРЭЯЪ МЮ ДПСЦНЛ ЙНМРХМЕМРЕ Х ЯННРБЕРЯРБЕММН ХЛЕРЭ ДНЯРСО РСДЮ, ЙСДЮ МЕ ХЛЕЕЛ ЛШ.

б ЯКСВЮЕ Я ОПНЙЯХ - бШ ОПНЯРН СЙЮГШБЮЕРЕ Б ЯБН╦Л АПЮСГЕПЕ ХКХ ДПСЦНЛ ЙКХЕМРЕ ЮДПЕЯ ОПНЙЯХ ЯЕПБЕПЮ, ОНПНИ Я КНЦХМНЛ Х ОЮПНКЕЛ.

оПХ ЩРНЛ БХПРСЮКЭМШИ ЬХТПНБЮММШИ РСММЕКЭ, ЙЮЙ Б ЯКСВЮЕ Я VPN, ЛЕФДС бЮЛХ МЕ ЯРПНХРЯЪ, ОПНЙЯХ ЯЕПБЕП ОПНЯРН ОЕПЕДЮ╦Р ГЮОПНЯШ НР БЮЯ Й ДПСЦХЛ ПЕЯСПЯЮЛ Х ОЕПЕЯШКЮЕР НРБЕРШ НР МХУ БЮЛ.

оНЛМХРЕ, ВРН ОПХ ОНДЙКЧВЕМХХ Й КЧАНЛС бом ХКХ ОПНЙЯХ ЯЕПБЕПС, ЕЦН ЮДЛХМХЯРПЮРНП ЛНФЕР СБХДЕРЭ Й ЙЮЙХЛ ЯЮИРЮЛ БШ ОПНАСЕРЕ ОНКСВХРЭ ДНЯРСО Х ЙЮЙСЧ ХМТНПЛЮЖХЧ ОЕПЕДЮЕРЕ ДЮФЕ МЕЯЛНРПЪ МЮ РН, ВРН НМЮ ЛНФЕР АШРЭ ГЮЬХТПНБЮМЮ.

оНЩРНЛС - ОПНЯРН АСДЭРЕ НЯРНПНФМШ. мЕ ОНДЙКЧВЮИРЕЯЭ Й ЯЕПБЕПЮЛ Х ЯЕПБХЯЮЛ, ЙНРНПШЛ МЕ ДНБЕПЪЕРЕ Х МЕ ХЯОНКЭГСИРЕ VPN Х ОПНЙЯХ ДКЪ ОПНРХБНГЮЙНММШУ ДЕИЯРБХИ, БЕДЭ ЩРХ РЕУМНКНЦХХ ПЮГПЮАЮРШБЮКХЯЭ ЯНБЯЕЛ МЕ ДКЪ ЩРНЦН.