Типичный эксплойт может начать с получения злоумышленником доступа к учетной записи с меньшими привилегиями. После входа в систему злоумышленники будут изучать систему для выявления других уязвимостей, которые они могут использовать в дальнейшем. Затем они используют привилегии для олицетворения фактических пользователей, получения доступа к целевым ресурсам и выполнения различных необнаруженных задач.

Техники и инструменты предотвращения атак на повышение привилегий

Атаки типа эскалации привилегий бывают вертикальными и горизонтальными.

В вертикальном типе злоумышленник получает доступ к учетной записи, а затем выполняет задачи в качестве этого пользователя. Для горизонтального типа злоумышленник сначала получит доступ к одной или нескольким учетным записям с ограниченными привилегиями, а затем скомпрометирует систему, чтобы получить больше прав на выполнение административных ролей.

Такие права позволяют злоумышленникам выполнять административные задачи, развертывать вредоносные программы или выполнять другие нежелательные действия. Например, они могут нарушить работу, изменить параметры безопасности, украсть данные или скомпрометировать системы таким образом, чтобы оставить открытые бэкдоры для использования в будущем.

Как правило, подобно кибератакам, эскалация привилегий использует систему и обрабатывает уязвимости в сетях, службах и приложениях. Таким образом, их можно предотвратить, сочетая передовые методов и инструменты обеспечения безопасности. В идеале организация должна развертывать решения, которые могут сканировать, обнаруживать и предотвращать широкий спектр потенциальных и существующих уязвимостей и угроз безопасности.

Рекомендации по предотвращению атак эскалации привилегий

Организации должны защищать все критически важные системы и данные, а также другие области, которые могут выглядеть непривлекательными для злоумышленников. Все, что требуется злоумышленнику – это проникнуть в систему. Находясь внутри, они могут искать уязвимости, которые используют в дальнейшем, чтобы получить дополнительные привилегии. Помимо защиты активов от внешних угроз, важно принять достаточные меры для предотвращения и внутренних атак.

Хотя применяемые методы могут отличаться в зависимости от систем, сетей, среды и других факторов, ниже приведены некоторые методы, которые организации могут использовать для защиты своей инфраструктуры.

Защита и сканирование сети, систем и приложений

В дополнение к развертыванию решения по обеспечению безопасности в режиме реального времени необходимо регулярно проверять все компоненты ИТ-инфраструктуры на наличие уязвимостей, которые могут привести к новым угрозам проникновения. Для этого можно использовать эффективный сканер уязвимостей для поиска незащищенных операционных систем и приложений, неправильных настроек, слабых паролей и других недостатков, которые могут быть использованы злоумышленниками.

Хотя можно использовать различные сканеры уязвимостей для выявления слабых мест в устаревшем программном обеспечении, обычно трудно или нецелесообразно обновлять, или исправлять все системы. В частности, это является проблемой при работе с устаревшими компонентами или крупномасштабными производственными системами.

В таких случаях можно развернуть дополнительные уровни безопасности, такие как брандмауэры веб-приложений (WAF), которые обнаруживают и останавливают вредоносный трафик на сетевом уровне. Как правило, WAF обеспечивает защиту базовой системы даже в том случае, если на нем не установлены необходимые патчи или устарела.

Правильное управление учетными записями с привилегиями

Важно управлять привилегированными учетными записями и гарантировать, что все они безопасны, используются в соответствии с передовыми практиками и не раскрываются. Группы безопасности должны иметь список всех привилегированных учетных записей, их расположение и для чего они используются.

Другие меры включают:

- Минимизация количества и объема привилегированных учетных записей, мониторинг и ведение журнала их деятельности;

- Анализ каждого привилегированного пользователя или учетной записи для выявления и устранения любых рисков, потенциальных угроз, источников и намерений злоумышленников;

- Основные виды атак и меры по предотвращению;

- Соблюдайте принцип наименьших привилегий;

- Запретить администраторам предоставлять общий доступ к учетным записям и учетным данным.

Мониторинг поведения пользователей

Анализ поведения пользователя позволяет определить наличие скомпрометированных учетных записей. Обычно злоумышленники нацеливаются на пользователей, которые обеспечивают доступ к системам организации. Если им удастся получить учетные данные, они войдут в сеть и могут остаться незамеченными в течение некоторого времени.

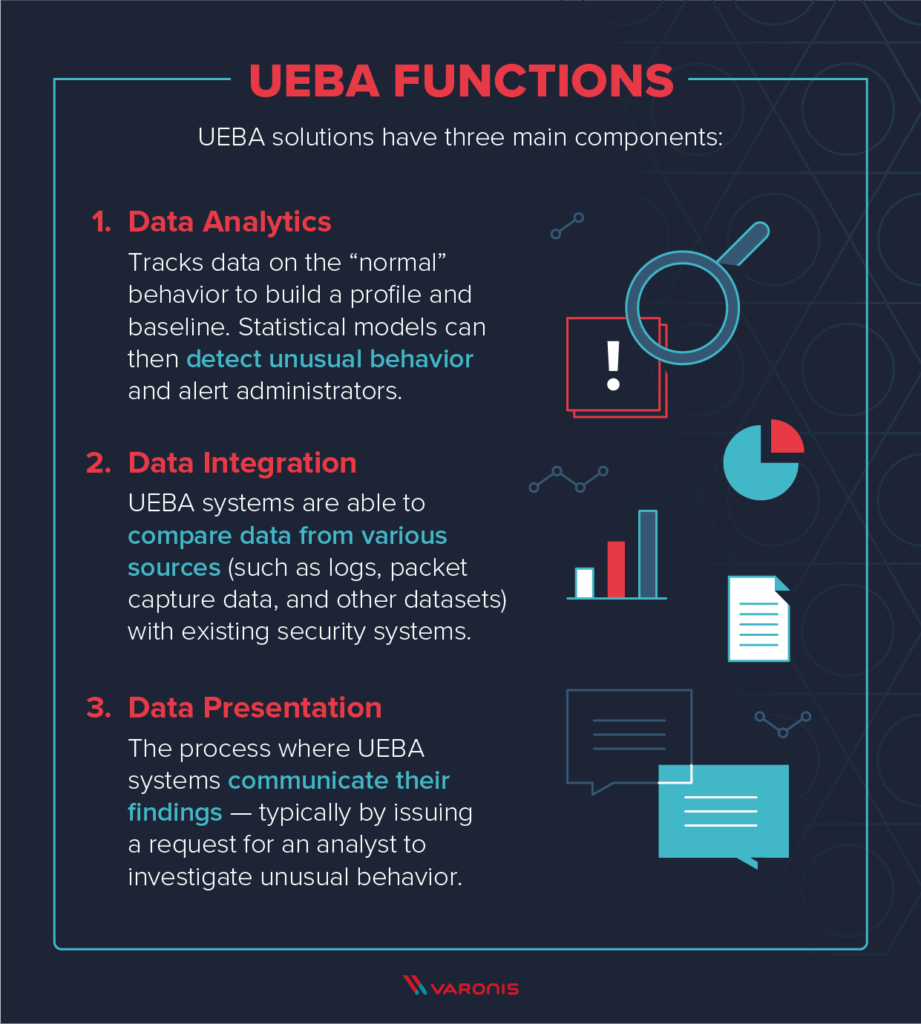

Поскольку трудно вручную контролировать поведение каждого пользователя, оптимальным подходом является развертывание решения UEBA (User and Entity Behavior Analytics). Такой инструмент непрерывно отслеживает активность пользователя за определённое время. Затем создает нормальный базовый уровень поведения, который используется для обнаружения необычных действий. Это один из показателей скомпрометированных учетных записей.

Результирующий профиль содержит такую информацию, как местоположение, ресурсы, файлы данных и услуги, к которым обращается пользователь, и их частота, конкретные внутренние и внешние сети, количество хостов, а также выполняемые процессы. С помощью этой информации инструмент может идентифицировать подозрительные действия или параметры, которые отклоняются от базовой линии.

Создание и применение политики надёжных паролей

Создайте и применяйте надежные политики, чтобы пользователи имели уникальные и трудноугадываемые пароли. Кроме того, многофакторная аутентификация добавляет дополнительный уровень безопасности при преодолении уязвимостей, которые могут возникнуть, когда трудно вручную применить надежные политики паролей.

Группы безопасности также должны развернуть необходимые средства, которые могут сканировать системы, выявлять и отмечать слабые пароли или предлагать действия. Это аудиторы паролей, средства защиты политик и другие. Средства принудительного применения гарантируют наличие у пользователей надежных паролей с точки зрения длины, сложности и политик компании.

Организации также могут использовать корпоративные средства управления паролями, помогающие пользователям создавать и использовать сложные и безопасные пароли, соответствующие политикам служб, требующих проверки подлинности.

Дополнительные меры, такие как многофакторная аутентификация для разблокировки диспетчера паролей, повышают его безопасность, что делает практически невозможным доступ злоумышленников к сохраненным учетным данным. Типичные корпоративные менеджеры паролей включают Keeper, Dashlane, 1Password.

Обезопасить пользовательские вводы и защитить базы данных

Злоумышленники могут использовать уязвимые поля пользовательского ввода, а также базы данных для ввода вредоносного кода, получения доступа и компрометации систем. По этой причине группы безопасности должны использовать такие передовые методы, как строгая аутентификация и эффективные инструменты для защиты баз данных и всех типов полей ввода данных.

В дополнение к своевременному установлению патчей баз данных и защите всех пользовательских входных данных, хорошей практикой считается шифрование всех передаваемых и хранящихся данных. Не лишним будет назначение файлам атрибута только для чтения, а доступ для записи предоставлять группам и пользователям по запросу.

Обучение пользователей

Пользователи являются самым слабым звеном в цепочке обеспечения безопасности организации. Поэтому важно расширить их возможности и обучить тому, как безопасно выполнять свои задачи. В противном случае один щелчок пользователя может привести к компрометации всей сети или системы. Некоторые из рисков включают открытие вредоносных ссылок или вложений, посещение веб-сайтов с нарушением безопасности, использование слабых паролей и многое другое.

В идеале организация должна иметь регулярные программы повышения уровня безопасности. Кроме того, они должны иметь методологию проверки эффективности обучения.

Средства предотвращения атак эскалации привилегий

Предотвращение атак эскалации привилегий требует сочетания инструментов. Они включают, но не ограничиваются приведенными ниже решениями.

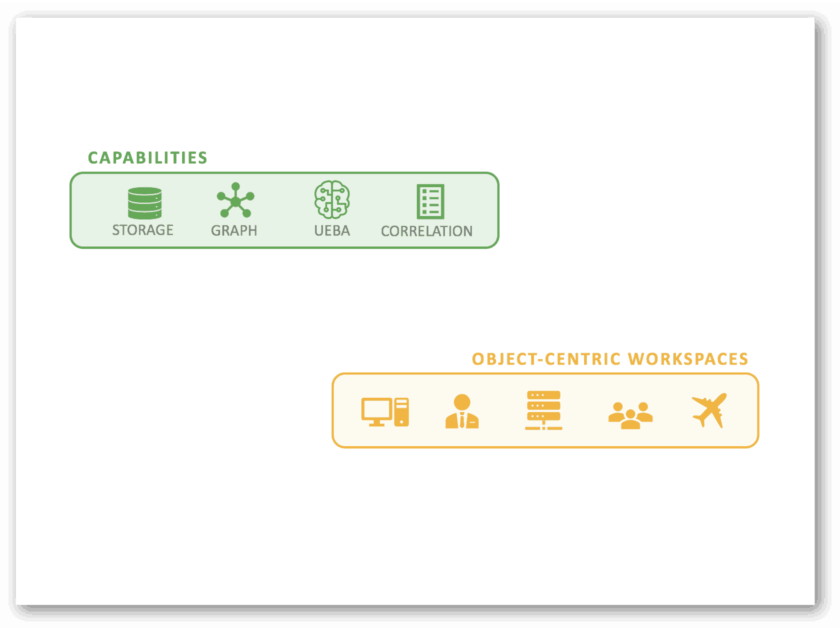

Решение для анализа поведения пользователей и объектов (UEBA)

1. Exabeam

Платформа Exabeam Security Management - это быстрое и простое в развертывании решение для анализа поведения на основе ИИ, которое помогает отслеживать действия пользователей и учетных записей в различных службах. С помощью Exabeam можно также получать журналы из других ИТ-систем и средств безопасности, анализировать их, выявлять и отмечать опасные действия, угрозы и другие проблемы.

Функции:

- Ведение журнала и предоставление полезной информации для расследования инцидентов. К ним относятся все сеансы, когда конкретная учетная запись или пользователь впервые получили доступ к службе, серверу, приложению или ресурсу, учетная запись входит в систему с нового VPN-соединения, из другой страны и т.д;

- Масштабируемое решение применимо для развертывания в одном экземпляре, облаке и локально;

- Создает всеобъемлющую временную шкалу, которая четко показывает полный путь злоумышленника на основе нормальной и ненормальной учетной записи или поведения пользователя.

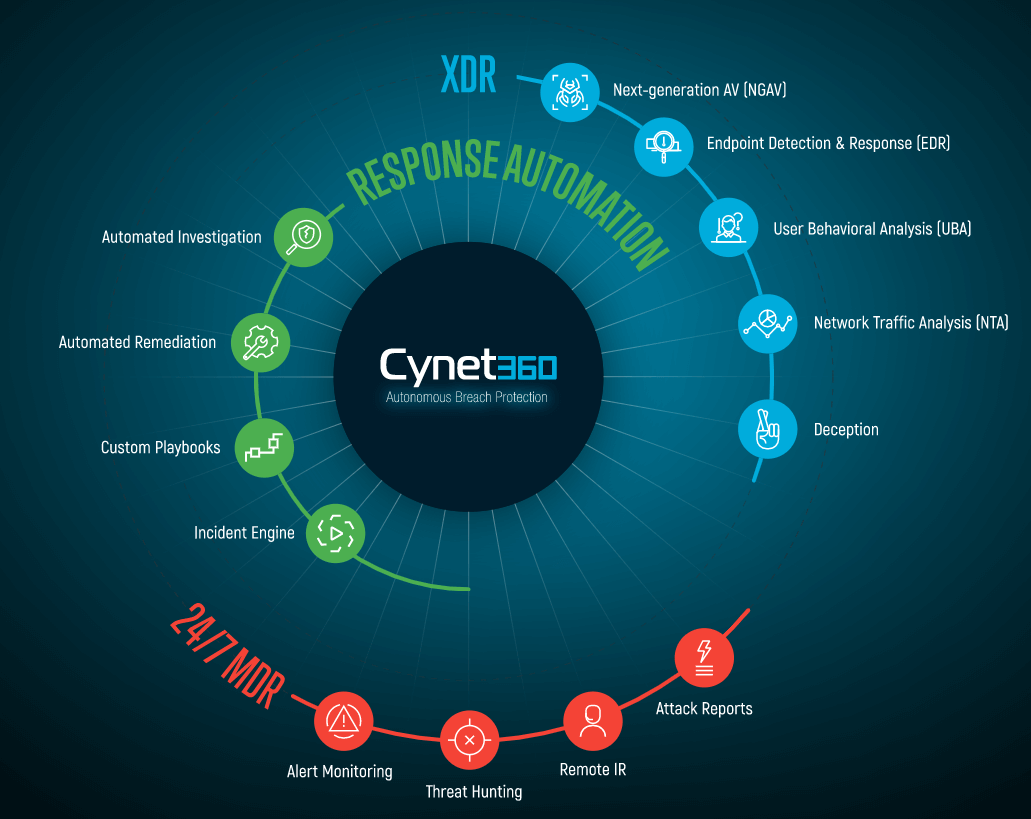

2. Cynet 360

Платформа Cynet 360 - это комплексное решение, обеспечивающее поведенческую аналитику, защиту сети и конечных точек. Она позволяет создавать профили пользователей, включая их геолокации, роли, часы работы, шаблоны доступа к локальным и облачным ресурсам и т.д.

Платформа помогает выявлять необычные виды деятельности, такие как;

- Вход в систему или ресурсы в первый раз

- Вход с нового места или использование нового VPN-подключения

- Несколько параллельных подключений к нескольким ресурсам в течение очень короткого времени

- Учетные записи, получающие доступ к ресурсам в нерабочее время

Средства защиты паролей

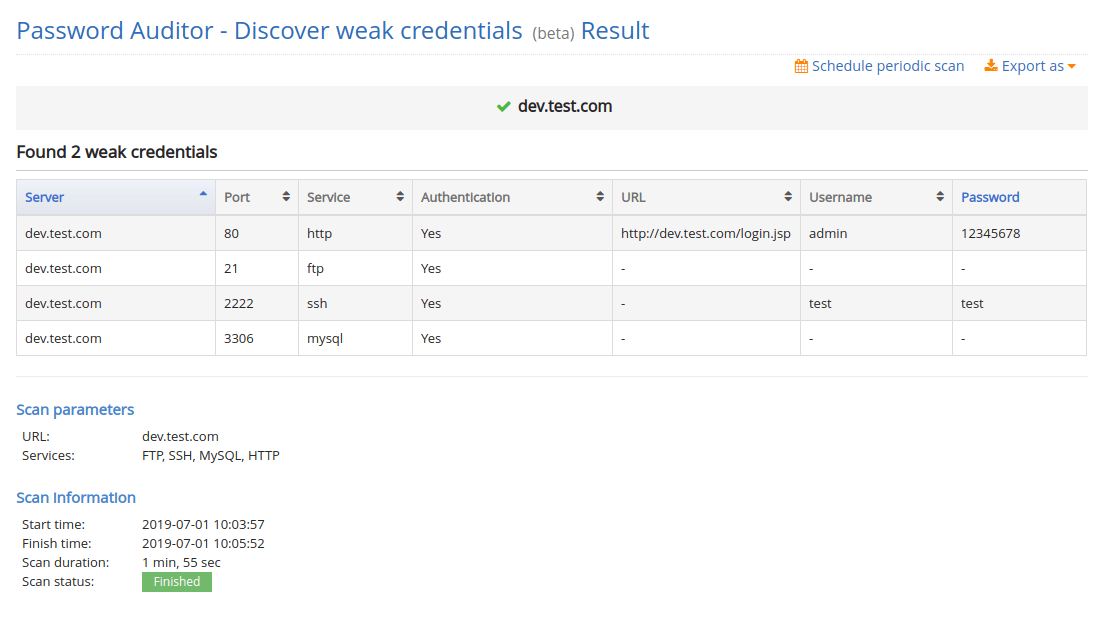

3. Password Auditor

Средства аудита паролей сканируют имена хостов и IP-адреса, чтобы автоматически идентифицировать слабые учетные данные для таких сетевых служб и веб-приложений, как веб-формы HTTP, MYSQL, FTP, SSH, RDP, сетевые маршрутизаторы и другие, требующие аутентификации сервисы. Затем он пытается войти в систему с использованием слабых, а также часто используемых комбинаций имен пользователей и паролей для идентификации и оповещения об учетных записях со слабыми учетными данными.

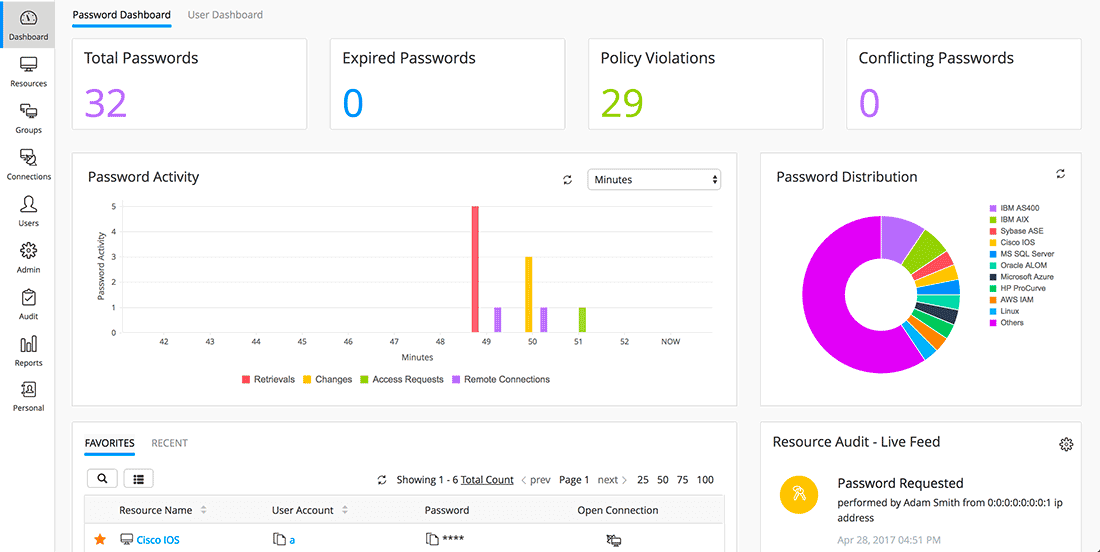

4. Password Manager Pro

Менеджер паролей ManageEngine pro предоставляет комплексное решение по управлению, контролю, мониторингу и аудиту привилегированной учетной записи на протяжении всего ее жизненного цикла. Он может управлять привилегированной учетной записью, SSL-сертификатом, удаленным доступом, а также привилегированным сеансом.

Функции:

- Автоматизация и обеспечение частого сброса паролей для критически важных систем, таких как серверы, сетевые компоненты, базы данных и другие ресурсы

- Хранение и организация всех привилегированных и конфиденциальных учетных записей и паролей в централизованном и безопасном хранилище.

- Позволяет организациям выполнять критические аудиты безопасности, а также соответствовать нормативным требованиям, таким как HIPAA, PCI, SOX и т.д.

- Позволяет участникам группы безопасно обмениваться административными паролями.

Сканер уязвимостей

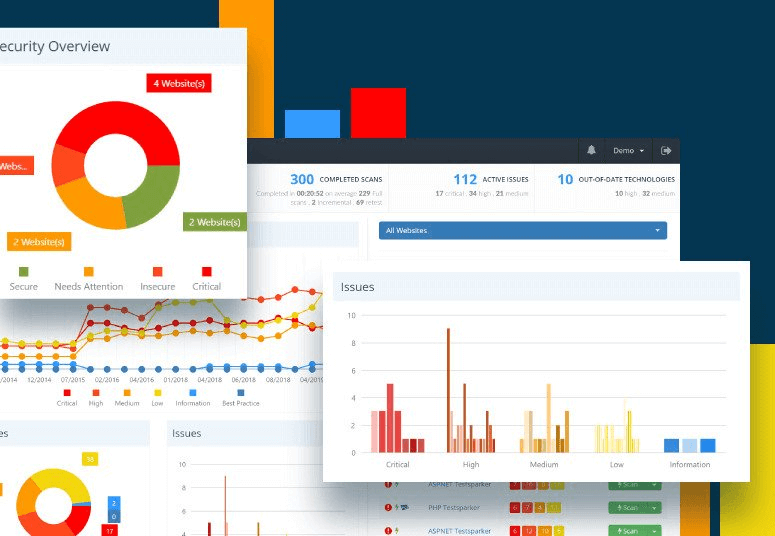

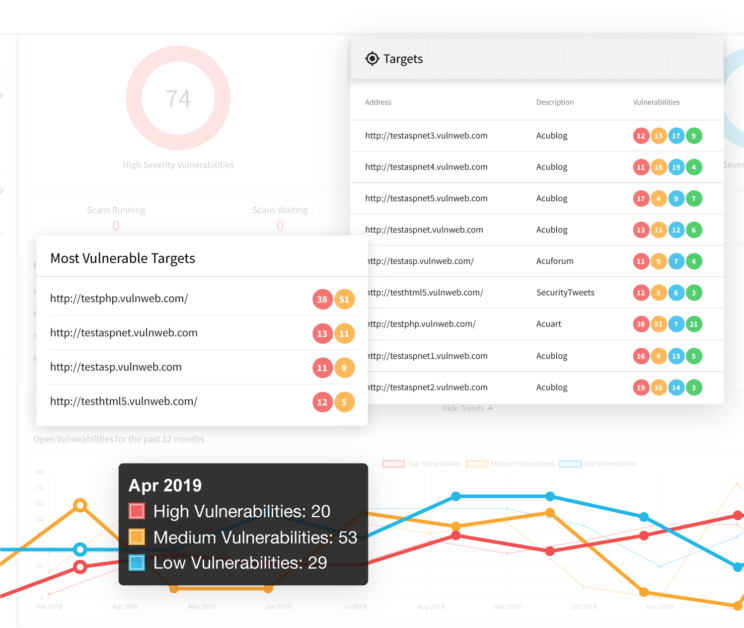

5. Netsparker

Netsparker - это масштабируемое автоматизированное решение для поиска уязвимостей и управления, которое может масштабироваться в соответствии с требованиями любой организации. Это средство может сканировать сложные сети и среды, обеспечивая прозрачную интеграцию с другими системами, включая решения CI/CD, SDLC и другие. Она обладает расширенными возможностями и оптимизирована для сканирования и выявления уязвимостей в сложных средах и приложениях.

Кроме того, Netsparker можно использовать для проверки веб-серверов на наличие неправильных настроек безопасности, которые могут использоваться злоумышленниками. Как правило, средство обнаруживает возможность SQL-инъекций, удаленное включение файлов, межсайтовый скриптинг (XSS) и другие уязвимости из Top-10 OWASP в веб-приложениях, веб-службах, веб-страницах, API и т.д.

6. Acunetix

Acunetix - это комплексное решение со встроенными средствами поиска уязвимостей, управления и простой интеграции с другими средствами безопасности. Это помогает автоматизировать такие задачи управления уязвимостями, как сканирование и исправление, что позволяет экономить ресурсы.

Функции:

- Интегрируется с другими инструментами, вроде Jenkins, GitHub, Jira, Mantis и многое другое;

- Локальные и облачные варианты развертывания;

- Возможность настройки в соответствии со средой и требованиями заказчика, а также межплатформенная поддержка;

- Быстрое выявление и реагирование на широкий спектр проблем безопасности, включая распространенные веб-атаки, межсайтовые скриптинг (XSS), SQL- инъекции, вредоносные программы, неправильные настройки, незащищенные ресурсы и т.д.

Решения PAM (Privileged Access Management)

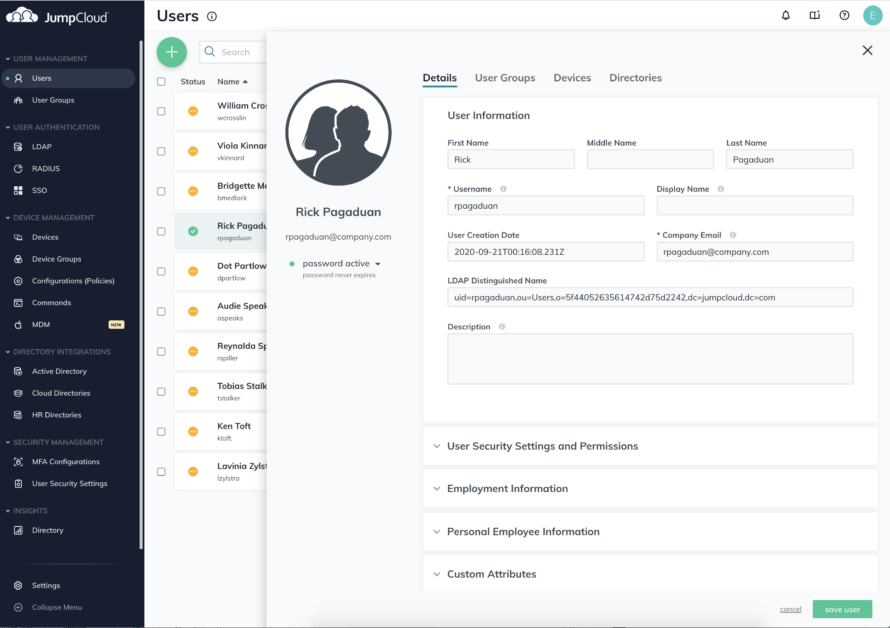

7. JumpCloud

Jumpcloud - это решение Directory as a Service (DaaS), которое обеспечивает безопасную аутентификацию и подключение пользователей к сетям, системам, службам, приложениям и файлам. Как правило, масштабируемый облачный каталог представляет собой службу, которая управляет, аутентифицирует и авторизирует пользователей, приложения и устройства.

Функции:

- Создает безопасный и централизованный авторитетный каталог;

- Поддержка межплатформенного управления доступом пользователей;

- Предоставляет функции единого входа, поддерживающие управление доступом пользователей к приложениям через LDAP, SCIM и SAML 2.0;

- Обеспечивает безопасный доступ к локальным и облачным серверам;

- Поддержка многофакторной аутентификации;

- Автоматизированное администрирование безопасности и связанных с ней функций, вроде ведения журнала событий, создания сценариев, управления API, PowerShell и многое другое

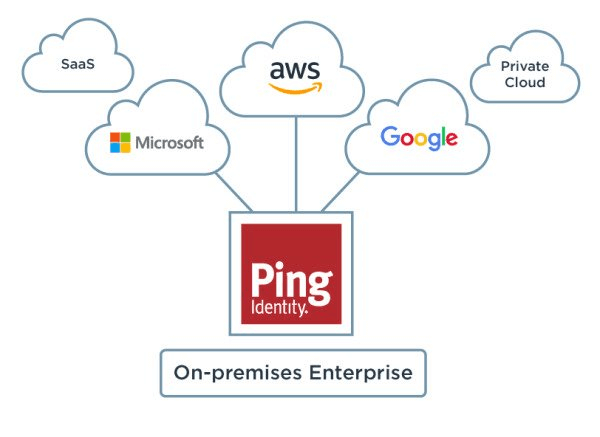

8. Ping Identity

Ping Identity - это интеллектуальная платформа, обеспечивающая многофакторную аутентификацию, единый вход, службы каталогов и многое другое. Это позволяет организациям повысить безопасность и эффективность идентификации пользователей.

Особенности:

- Единый вход, обеспечивающий безопасную и надежную аутентификацию и доступ к услугам;

- Многофакторная аутентификация, добавляющая дополнительные уровни безопасности;

- Улучшенное управление данными и способность соблюдать правила конфиденциальности;

- Службы каталогов, обеспечивающие безопасное управление идентификационными данными пользователей и данными;

- Гибкие возможности развертывания облачных сред, такие как Identity-as-a-Service (IDaaS), контейнерное программное обеспечение и т.д.

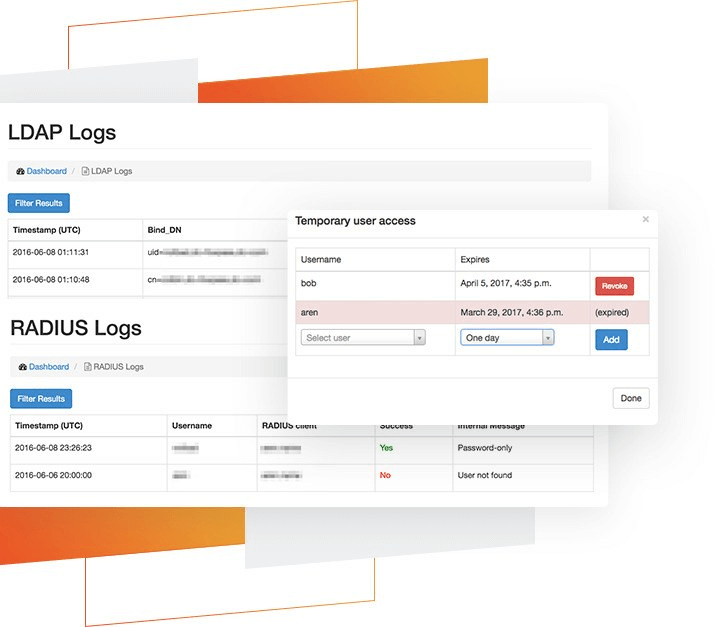

9. Foxpass

Foxpass - это масштабируемое решение для управления идентификацией и доступом корпоративного уровня для локальных и облачных развертываний. Она предоставляет функции управления ключами RADIUS, LDAP и SSH, которые обеспечивают доступ каждого пользователя только к определенным сетям, серверам, VPN и другим услугам в разрешенное время.

Средство легко интегрируется с другими службами, такими как Office 365, Google Apps и т.д.

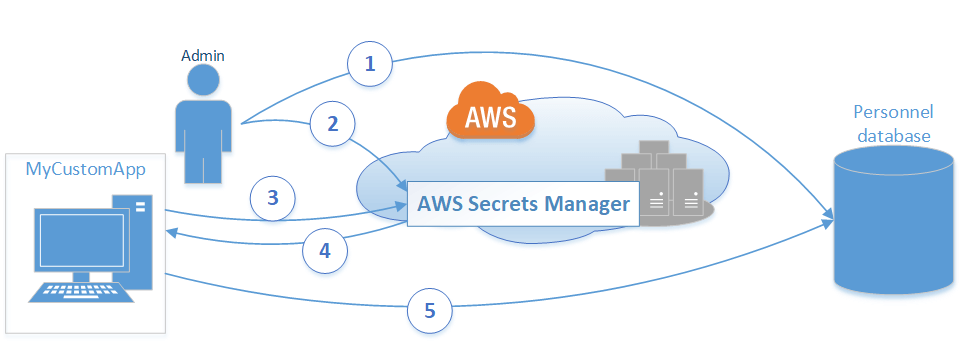

10. AWS Secrets Manager

AWS Secrets Manager предоставляет надежные и эффективные средства защиты паролей и других данных, необходимых для доступа к службе, приложениям и другим ресурсам. Она позволяет легко управлять ключами API, учетными данными базы данных и т.д.

Заключение

Подобно кибератакам, эскалация привилегий использует уязвимости в системе, сетях, службах и приложениях. Таким образом, их можно предотвратить, развернув правильные средства и методы обеспечения безопасности.

Эффективные меры включают обеспечение наименьших привилегий, надежных паролей и политик проверки подлинности, защиту конфиденциальных данных, уменьшение поверхности атаки, защиту учетных данных пользователей и многое другое. Не будет лишним своевременное обновление и исправление всех систем, программного обеспечения и встроенного ПО, мониторинг поведения пользователей и обучение пользователей методам безопасной работы с вычислительными системами.

Получите бесплатные уроки на наших курсах

- Python с нуля

- MongoDB для разработчиков и DevOps

- Data Science с нуля

- 1С-разработчик с нуля

- Redis для разработчиков и DevOps